|

|

Programme - Chiffreur (Windows, Linux)

Aujourd’hui, l’information est l’un des principaux atouts qui assurent la subsistance des personnes et le travail des entreprises.

Aujourd’hui, l’information est l’un des principaux atouts qui assurent la subsistance des personnes et le travail des entreprises.

Ces informations comprennent :

Identifiants et mots de passe pour divers portails Internet

Données financières (numéros de carte de crédit, codes PIN, mots de passe bancaires en ligne, etc.)

Informations du passeport

Photos ou documents numérisés

Autres données personnelles

Nos disques durs contiennent : des adresses, des numéros de téléphone, des photographies et des vidéos, des idées, des journaux, des développements, des collections de documents précieux, des informations confidentielles, des mots de passe et des codes PIN.

|

- Chiffre -

Version 4.0.

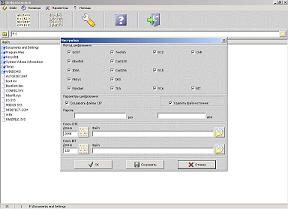

Fonctions du programme :

cryptage et décryptage de fichiers à l'aide de la méthode GOST, Blowfish, IDEA, Misty1, Rijndael, Twofish, Cast128, Cast256, RC2, RC5, RC6, DES, TEA à l'aide d'un mot de passe ;

cryptage et décryptage de fichiers par la méthode CHR, BIT à l'aide d'un fichier clé ;

sélectionner une ou plusieurs méthodes de cryptage ;

créer un fichier crypté distinct avec l'extension .cip ;

suppression complète du fichier source.

Le programme propose deux options pour enregistrer le résultat du cryptage des fichiers.

|

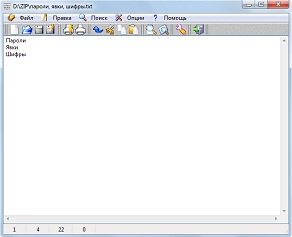

Il est préférable de stocker les informations confidentielles dans un fichier texte crypté.

L'éditeur fonctionne avec du texte au format UNICODE, vous pouvez donc saisir n'importe quel caractère, y compris les hiéroglyphes.

|

.

.

|

Le progiciel Encryptor fournira une protection cryptographique fiable de vos données confidentielles.

La principale chose à retenir est la ou les méthodes de cryptage et le mot de passe.

Les méthodes de cryptage utilisées dans le programme sont assez fiables.

N'oubliez pas : les informations ont besoin d'une protection fiable !

De nombreux utilisateurs notent leurs mots de passe et codes PIN sur des morceaux de papier, dans la mémoire des PDA et des téléphones portables, sur des clés USB et laissent ces enregistrements dans des endroits facilement accessibles aux attaquants.

Nous sommes souvent confrontés à des questions :

De nombreux mots de passe différents (pour le courrier, pour le portefeuille, pour autre chose).

Vous disposez d’informations confidentielles (idées, évolutions commerciales) : comment les préserver de manière fiable des regards indiscrets ?

Je ne suis pas le seul à utiliser un ordinateur dans l'entreprise.

Vous devez prendre le temps de veiller à la sécurité de VOS INFORMATIONS !

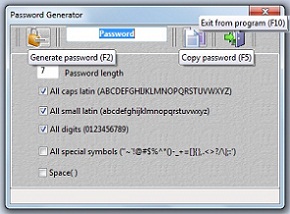

Pour résoudre ce problème, un progiciel a été créé : « File Encryptor », « Cryptography Editor » et « Password Generator ».

|

|

|